Информационная безопасность

Шифрованная файловая система (Encrypting File System) — защита личных файлов Доступно после регистрации

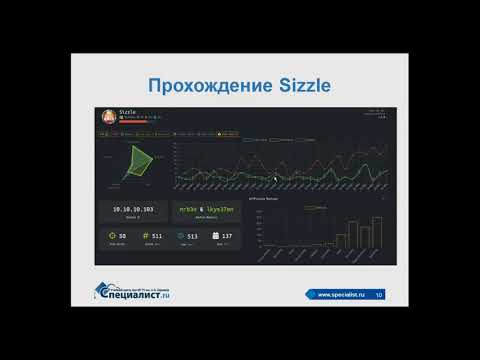

Практические приемы этичного хакинга Часть IX. Взлом системы управления безопасностью Доступно после регистрации

Практические приемы этичного хакинга. Часть VIII. Взлом почтового сервера Доступно после регистрации

Практические приемы этичного хакинга. Часть IV. Криптографические системы Доступно после регистрации

Практические приёмы этичного хакинга. Часть III. Совместное использование Linux и Windows при анализе безопасности Active Directory Доступно после регистрации

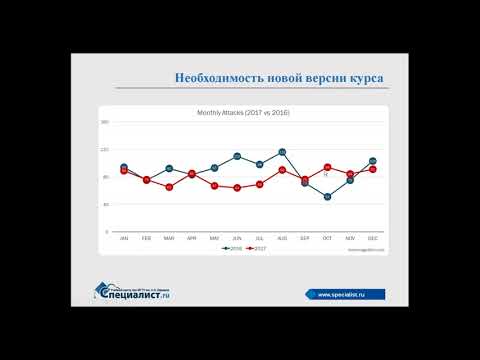

CEHv10, изменения в курсе и сертификации: предотвращение новых атак, корреляция с мировыми тенденциями в области информационной безопасности Доступно после регистрации

Защита Windows Server с помощью Kaspersky Security Доступно после регистрации

IPSec на защите от хакерских атак Доступно после регистрации

Kaspersky Lab. Оптимизация работы системы управления в распределенной сети Доступно после регистрации

SYSTEM - учетная запись N18 Доступно после регистрации

Обеспечение защиты информационной системы с Secret Net 7 Доступно после регистрации

Анализ журналов с помощью LogParser Доступно после регистрации

Информационная безопасность и антивирусная защита Kaspersky Lab Доступно после регистрации

Безопасность веб-приложений. За пределами OWASP Top 10 Доступно после регистрации

Атака и защита веб - сайтов по OWASP Top 10 Доступно после регистрации

Архитектура и основные возможности Metasploit Framework Доступно после регистрации

Построение DNS-туннеля - Теория и практика Доступно после регистрации

CEH: курсы по этичному хакингу Доступно после регистрации

Устройство логов и способы подмены записей журналов Доступно после регистрации

Wireshark - сниффер №1 Доступно после регистрации